Kali Linux – Coletando informações com DMitry

Information Gathering com DMitry no Kali Linux

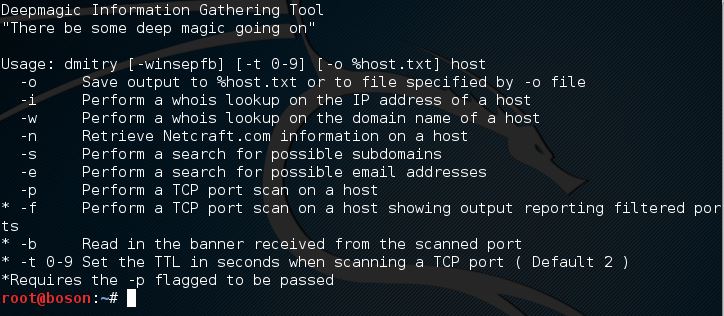

O DMitry (Deepmagic Information Gathering Tool) é uma aplicação Open Source de linha de comandos que nos permite coletar diversos tipos de informações sobre um host em uma rede. A ferramenta, que é codificada em linguagem C, é capaz de coletar dados sobre subdomínios, endereços de e-mail, efetuar escaneamento de portas TCP (port scan), lookups whois e mais algumas funções.

O site oficial do projeto é o http://mor-pah.net/software/dmitry-deepmagic-information-gathering-tool/, onde você pode baixar a versão mais recente do pacote. No kali Linux, a ferramenta está presente por padrão, não sendo necessário baixá-la e instalá-la. De acordo com o site do desenvolvedor, o DMitry pode ser executado em várias plataformas, incluindo FreBSD, Mac OS X, SuSE Linux e OpenBSD, entre outras.

Sintaxe:

dmitry [opções] host

Opções do DMitry:

-o arquivo Salvar a saída do comando no arquivo especificado

-i Realizar um lookup whois com o endereço IP de um host

-w Realizar um lookup whois com o nome de domínio de um host

-n Recuperar informações do Netcraft.com sobre um host

-s Realizar uma busca por subdomínios possíveis

-e Realizar uma busca por possíveis endereços de e-mail

-p Efetuar um port scan TCP em um host

* -f Efetuar um port scan TCP em um host mostrando um relatório na saída sobre as portas filtradas

* -b Ler o banner recebido da porta escaneada

* -t 0-9 Configurar o TTL em segundos ao escanear uma porta TCP (O padrão é 2)

*Requer que a opção -p seja utilizada

Vamos a alguns exemplos de uso do Dmitry.

1. Vamos começar executando o software sem usar nenhuma opção. Para isso, execute o comando a seguir no terminal:

# dmitry

Ou clique no menu Aplicativos -> 01- Information Gathering -> dmitry:

Será mostrada a saída a seguir, que explica as funções das opções do programa:

2. Vamos realizar um lookup whois no host www.example.com:

# dmitry -w www.example.com

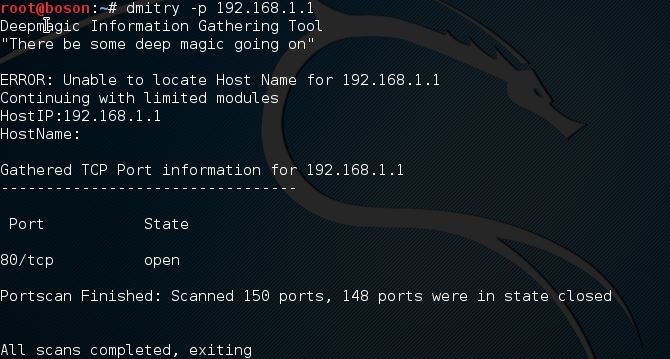

3. Realizar um TCP port scan no endereço 192.168.1.1:

# dmitry -p 192.168.1.1

Apenas a porta TCP 80 está aberta nesse host, que é meu roteador.

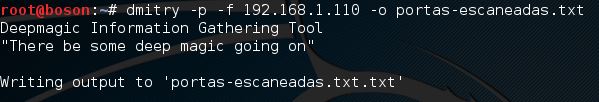

4. Realizar um TCP port scan no endereço 192.168.1.110 (uma estação com Windows 7), porém mostrando as portas filtradas na saída:

# dmitry -p -f 192.168.1.110

5. Salvar a saída do comando anterior em um arquivo chamado “portas-escaneadas.txt”:

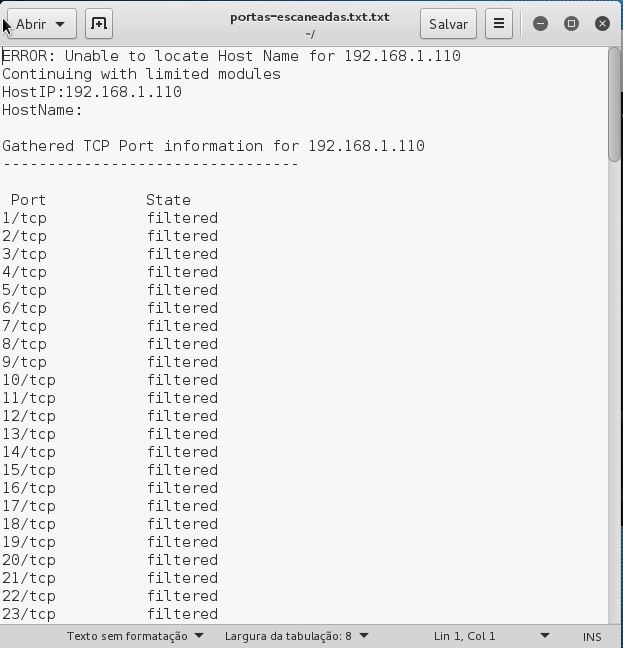

# dmitry -p -f 192.168.1.110 -o portas-escaneadas.txt

Abaixo podemos ver o arquivo que foi gerado sendo aberto com o editor de textos gedit:

O Kali Linux traz outras ferramentas para coleta de informações sobre hosts, muitas delas bem mais completas que o DMitry, que é uma ferramenta bem simples. Algumas das outras ferramentas disponíveis no Kali e que iremos estudar em nossos próximos artigos são o nmap, maltego, netdiscover, recon-ng e o sparta. Até lá!

Postar mais tutoriais sobre o sistema.

Boa noite! Muito bom o artigo, parabéns!! Ajudou muito como complemento a meu estudo sobre ferramentas do kali

Valeu Ricardo!

algm sabe outra ferramenta sem ser hydra pra quebrar senhas?, meu hydra n ta funcionando, posso dxr ele procurando senha infinitamente mas ele n acha