Tipos de Criptografia: Criptografia Simétrica, Criptografia Assimétrica e Funções de Hash

Tipos de Criptografia

Basicamente, há três tipos de técnicas de criptografia:

- Criptografia de Chave Privada ou Criptografia Simétrica

- Criptografia de Chave Pública ou Criptografia Assimétrica

- Funções de Hash

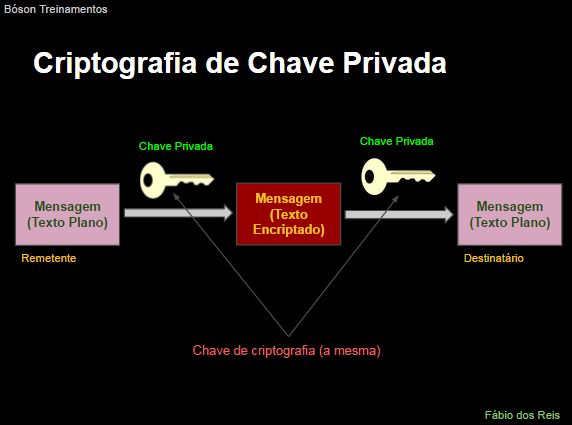

Criptografia de Chave Privada

Este tipo de criptografia utiliza uma única chave.

O emissor utiliza essa chave para encriptar a mensagem, e o receptor utiliza a mesma chave para decriptá-la (chave compartilhada – shared key).

Por utilizar a mesma chave na encriptação e decriptação, trata-se de uma técnica de Criptografia Simétrica.

A lista a seguir enumera alguns exemplos de algoritmos de chave privada conhecidos:

- DES

- 3DES

- Blowfish

- CAST5

- AES

- OTP (One-Time-Pad)

Estudaremos mais a fundo vários deles em outra lições aqui no site.

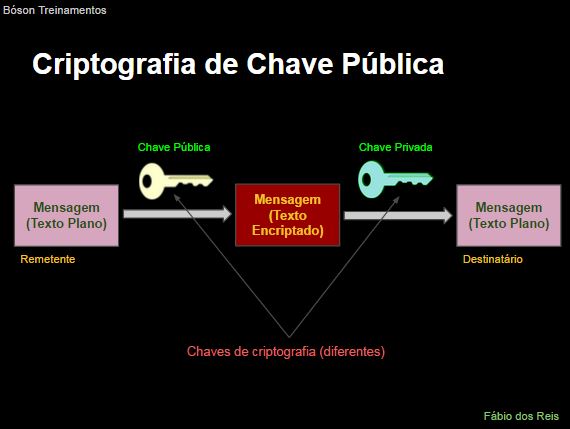

Criptografia de Chave Pública

Neste tipo de criptografia usamos duas chaves distintas, de modo a obtermos comunicação segura através de canais de comunicação inseguros.

Trata-se de uma técnica de Criptografia Assimétrica pelo fato de usar um par de chaves diferentes.

Cada participante possui uma chave pública e uma chave privada.

A chave privada é secreta, e só o proprietário a conhece, ao passo que a chave pública é compartilhada com todos que se comunicarão conosco.

Por exemplo: Fábio quer se comunicar com Ana de forma segura. Então, Fábio encripta a mensagem com a chave pública de Ana, de modo que a mensagem só pode ser aberta usando-se a chave privada de Ana – que só ela possui.

Na criptografia assimétrica o transmissor e o receptor possuem chaves diferentes, com tamanhos que variam entre 512 e 2048 bits, e é usada em modo de Bloco (que estudaremos posteriormente).

Exemplos de algoritmos de chave pública:

- DSA

- RSA

- ElGamal

Funções de Hash

A técnica de Hash não utiliza uma chave como as técnicas vistas anteriormente. Ela utiliza um valor de hash de tamanho fixo, o qual é um valor matemático computado sobre o texto plano, usando algoritmos específicos.

As funções de Hash são usadas para verificar a integridade dos dados para garantir que não tenham sido inadvertidamente alterados.

Por exemplo, verificações de senhas podem usar funções de Hash também.

Alguns exemplos de funções de hash utilizadas atualmente incluem:

- MD5

- SHA-1

- SHA-2

- SHA-512

- RIPEMD-160

Vamos estudar alguns deles de forma mais aprofundada em lições específicas.

Enquanto isso, assista a um vídeo do canal da Bóson Treinamentos sobre o assunto Tipos de Criptografia:

Escreva um comentário